Vsebina

-

Nastavitev UFW v Ubuntuju

- 1. korak: Učenje sintakse

- 2. korak: omogočite / onemogočite / ponastavite nastavitve

- 3. korak: nastavite privzeta pravila

- 4. korak: Dodajanje lastnih pravil požarnega zidu

- 5. korak: določanje omejitvenih pravil

- 6. korak: Ogled stanja UFW

- 7. korak: Brisanje obstoječih pravil

- 8. korak: omogočite beleženje

- Vprašanja in odgovori

Skoraj vsak napredni uporabnik Ubuntuja zanima njegovo omrežje varno. Poleg tega veliko ljudi uporablja določene omrežne pripomočke, ki bodo pravilno delovali šele, ko bodo v požarni zid uvedena posebna pravila. Danes želimo govoriti o nastavitvi požarnega zidu na primeru UFW (nekomplicirani požarni zid). To je najpreprostejše orodje za izvajanje pravil požarnega zidu, zato je priporočljivo za začetnike in tiste, ki niso preveč zadovoljni s preveč zapleteno funkcionalnostjo iptables. Pojdimo skozi celoten postopek namestitve korak za korakom, pri čemer bomo podrobno preučili vsak korak.

Nastavitev UFW v Ubuntuju

UFW ni treba nameščati v operacijski sistem, saj je tam privzeto prisoten. Vendar je v svoji standardni obliki neaktiven in sploh nima pravil. Začnimo z aktivacijo, nato pa si bomo ogledali osnovne korake. Najprej pa morate preučiti skladnjo, še posebej za tiste uporabnike, ki nameravajo ta požarni zid uporabljati sproti.

1. korak: Učenje sintakse

Kot veste, je UFW pripomoček za konzolo, kar pomeni, da se nadzira po standardu "Terminal" ali katero koli drugo po meri. Tovrstna interakcija je izvedljiva z uporabo posebej nastavljenih ukazov. Vsi so vedno v dokumentaciji, vendar ni smiselno brati ogromnega kupa materiala, še posebej v primeru današnjega orodja. Načelo vnosa je videti tako: sudo ufw options dejanje možnosti. sudo odgovoren za delovanje kot super uporabnik, ufw - standardni argument, ki označuje klicani program, ostali stavki pa določajo pravila, ki jih je treba nastaviti. Prav na njih se želimo podrobneje zadržati.

-

omogočiJe standardni parameter, ki je odgovoren za omogočanje požarnega zidu. V tem primeru bo samodejno dodan v zagon. -

onemogoči- onemogoči UFW in ga odstrani pred zagonom. -

ponovno naloži- uporablja se za ponovni zagon požarnega zidu. Še posebej pomembno po določitvi novih pravil. -

privzeto- pomeni, da bo naslednja možnost privzeto nameščena. -

sečnja- aktivira ustvarjanje dnevniških datotek, ki bodo shranile vse osnovne informacije o delovanju požarnega zidu. -

ponastaviti- ponastavi vse nastavitve na privzete. -

stanje- uporablja se za ogled trenutnega stanja. -

oddaja- hiter pregled poročil o delu požarnega zidu. Za ta parameter veljajo dodatne možnosti, vendar bomo o njih govorili v ločenem koraku. -

dovolite- vključeni v dodajanje permisivnih pravil. -

zanikati- enako, vendar velja za prepoved. -

zavrni- dodaja spustno pravilo. -

meja- določitev omejitvenih pravil. -

izbriši- odstrani določeno pravilo. -

vstavi- vstavi pravilo.

Kot vidite, ekip ni toliko. Vsekakor jih je manj kot v drugih razpoložljivih požarnih zidovih in sintakso si lahko zapomnite po več poskusih interakcije z UFW. Ostane le še ugotoviti primer konfiguracije, ki bo posvečen naslednjim stopnjam današnjega gradiva.

2. korak: omogočite / onemogočite / ponastavite nastavitve

Odločili smo se, da bomo v eni fazi poudarili več konfiguracijskih točk, saj so delno povezane med seboj in so podobne pri izvedbi. Kot že veste, je UFW sprva v onemogočenem stanju, zato ga omogočimo le z enim ukazom.

- Odprite aplikacijsko ploščo in zaženite "Terminal"... Konzolo lahko odprete na drug način, ki vam ustreza.

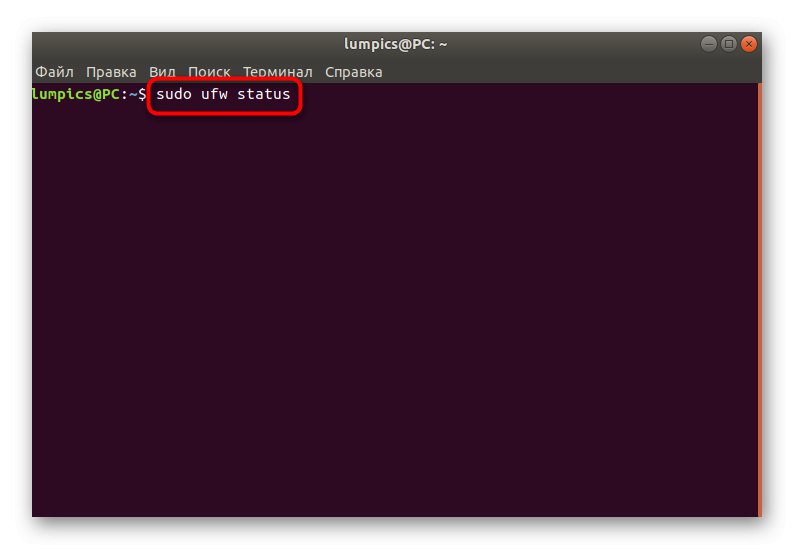

- Pred aktiviranjem preverite, ali ste vi ali druga aplikacija že aktivirala požarni zid. To se naredi z vnosom ukaza

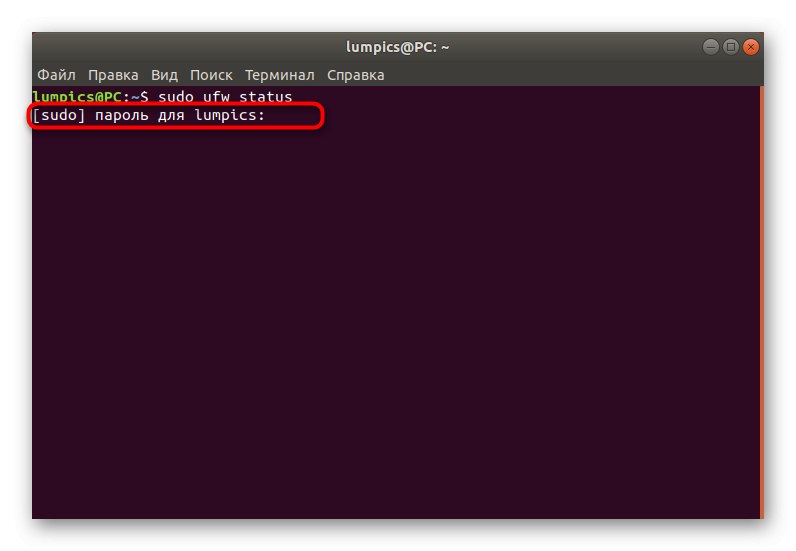

status sudo ufw. - Vnesite geslo za pridobitev pravic super uporabnika in kliknite Enter... Upoštevajte, da ta način vnosa iz varnostnih razlogov ne prikazuje znakov v nizu.

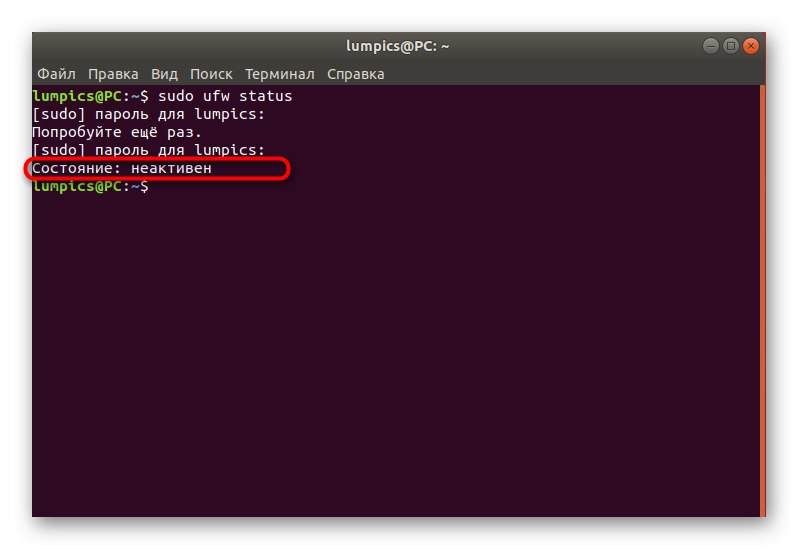

- V novi vrstici boste prejeli informacije o trenutnem stanju UFW.

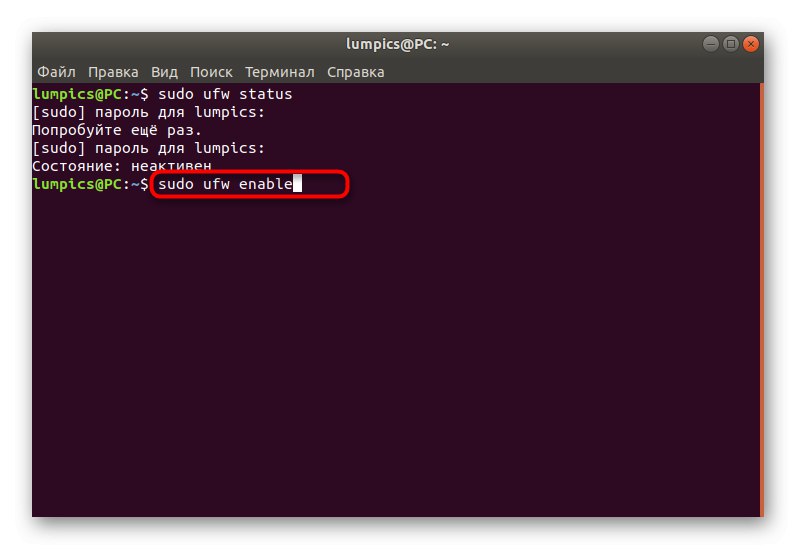

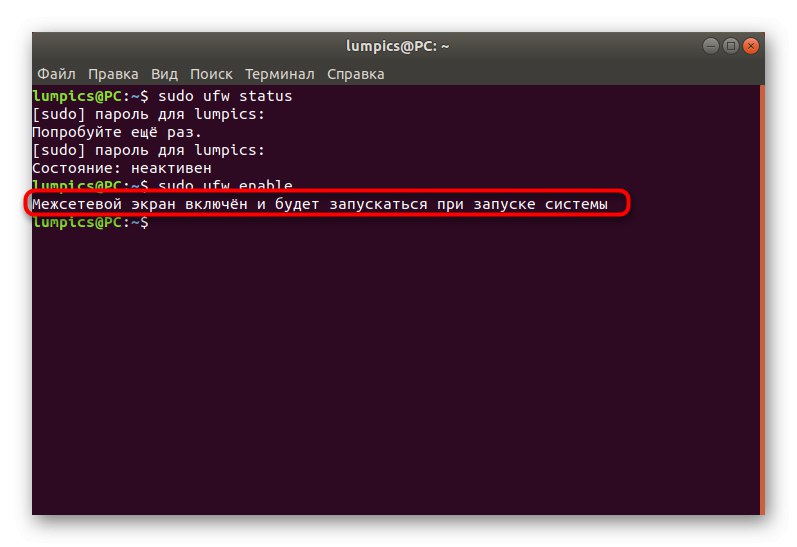

- Požarni zid se aktivira prek že omenjenega parametra in celoten ukaz je videti tako:

sudo ufw omogoči. - Prejeli boste obvestilo, da je požarni zid vklopljen in se bo zagnal skupaj z operacijskim sistemom.

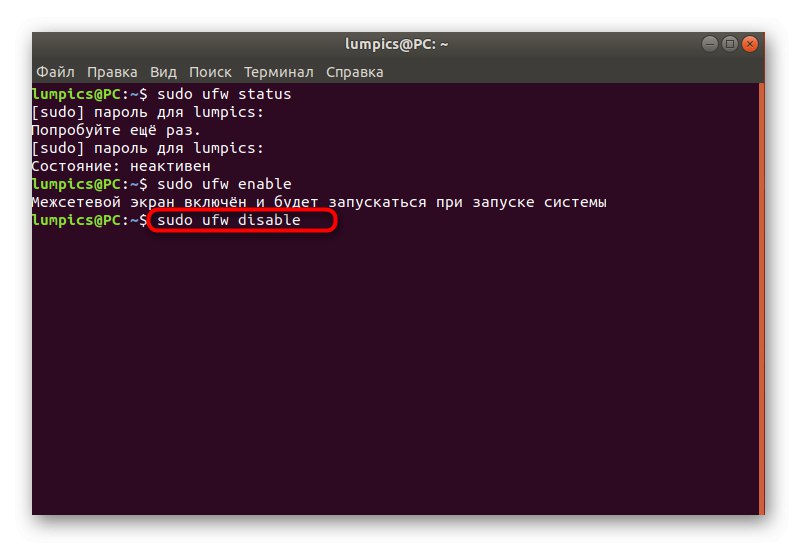

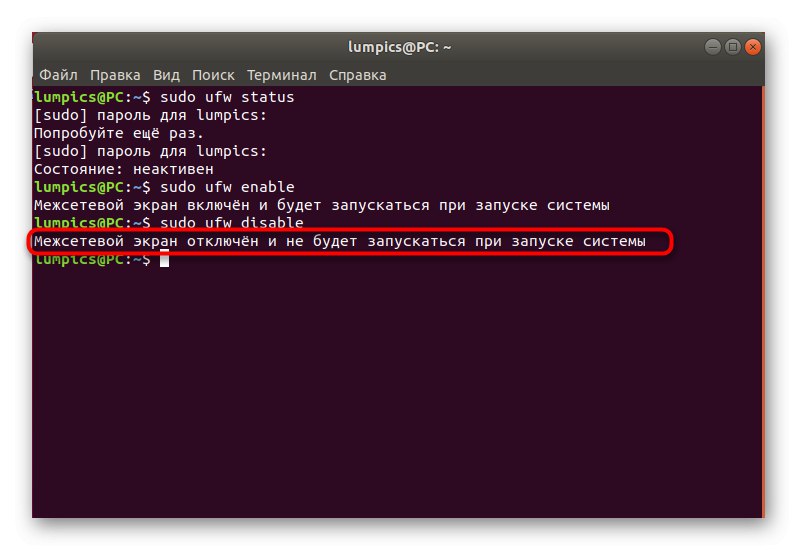

- Če želite onemogočiti uporabo

sudo ufw onemogoči. - Skoraj isto sporočilo vas bo obvestilo o deaktiviranju.

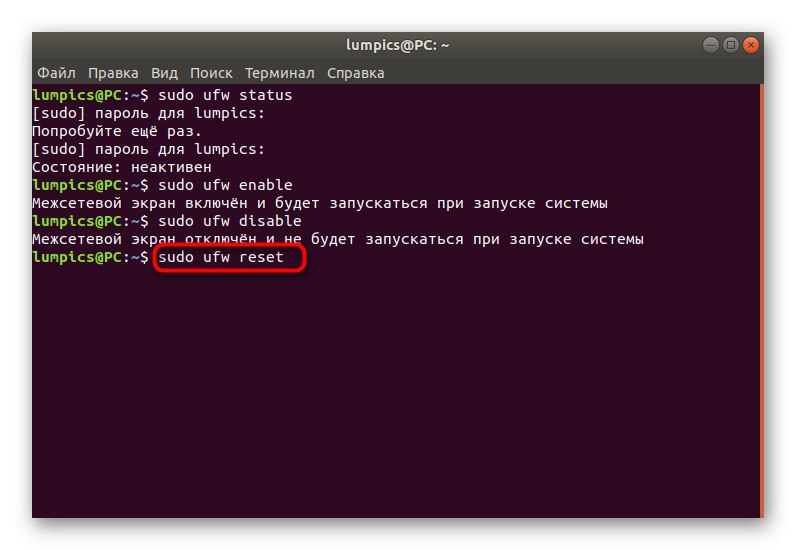

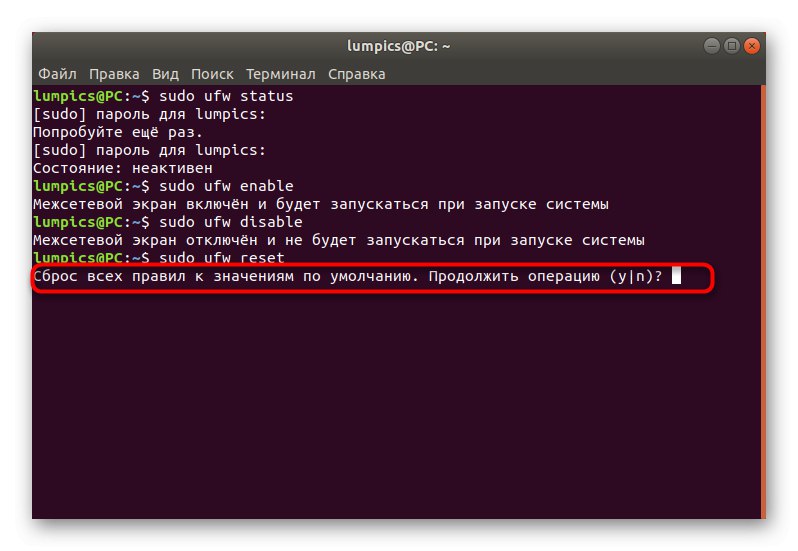

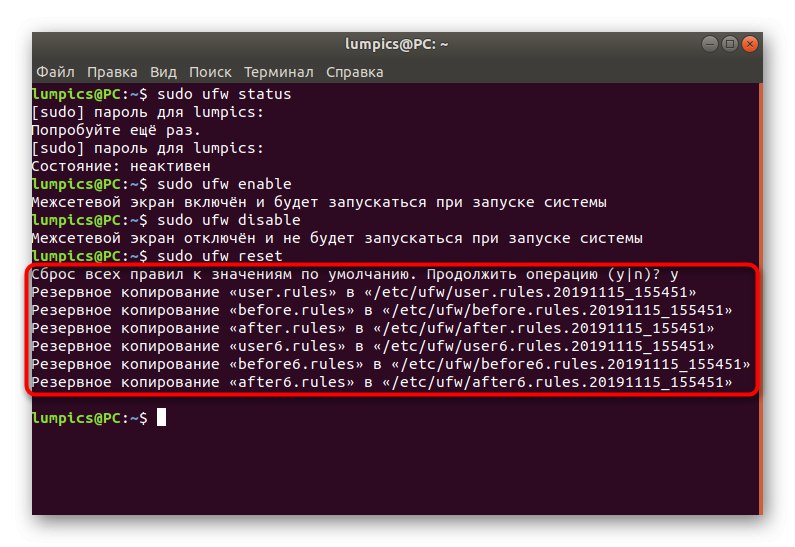

- Če boste v prihodnje morali ponastaviti pravila ali morate to storiti zdaj, vstavite ukaz

sudo ufw resetin pritisnite tipko Enter. - Ponastavitev potrdite z izbiro ustreznega odgovora.

- Videli boste šest različnih vrstic z varnostnimi naslovi. Če želite obnoviti nastavitve, se lahko kadar koli premaknete na to lokacijo.

Zdaj veste, kateri ukazi so odgovorni za nadzor splošnega vedenja požarnega zidu, ki ga pregledujemo danes. Vsi drugi koraki se bodo osredotočili samo na konfiguracijo, za primer pa so podani sami parametri, to pomeni, da jih morate spremeniti glede na svoje potrebe.

3. korak: nastavite privzeta pravila

Nujno je treba uporabiti privzeta pravila, ki bodo veljala za vse dohodne in odhodne povezave, ki niso omenjene posebej. To pomeni, da bodo vse dohodne povezave, ki niso ročno določene, blokirane, medtem ko bodo odhodne povezave uspešne. Celotna shema se izvaja na naslednji način:

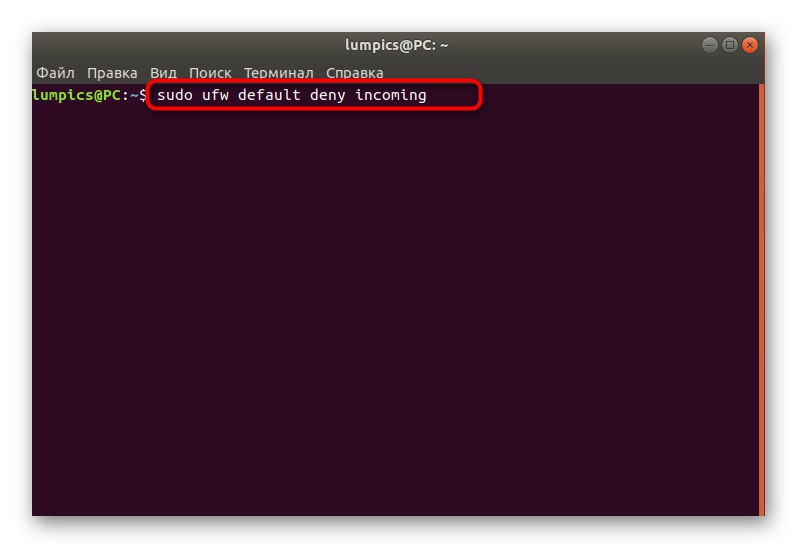

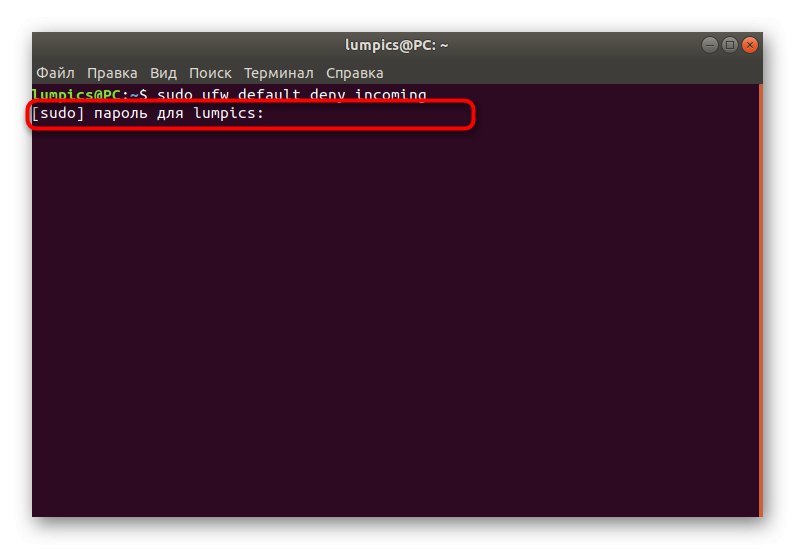

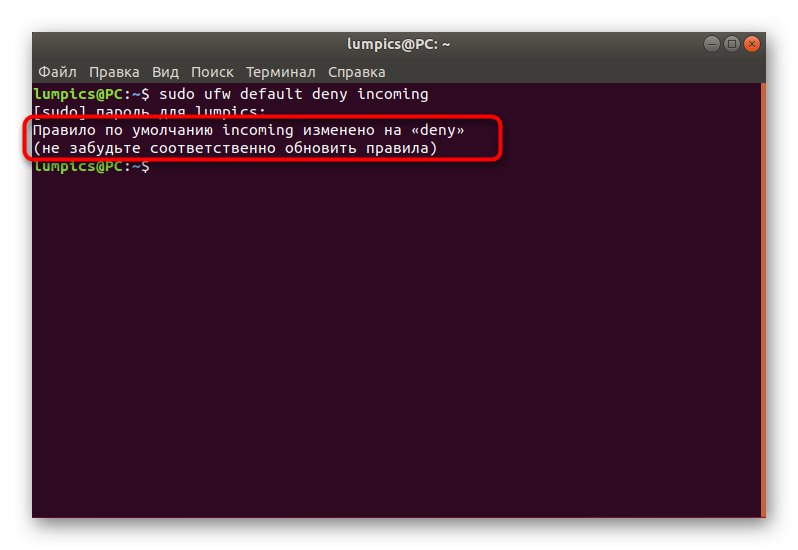

- Zaženite novo sejo konzole in vnesite ukaz

sudo ufw privzeto zanika dohodne... Aktivirajte ga s pritiskom na tipko Enter... Če ste se že seznanili z zgornjimi sintaksnimi pravili, potem veste, da to pomeni blokiranje vseh dohodnih povezav. - Vnesti boste morali geslo super uporabnika. Določili ga boste vsakič, ko začnete novo sejo konzole.

- Po uporabi ukaza boste obveščeni, da je privzeto pravilo začelo veljati.

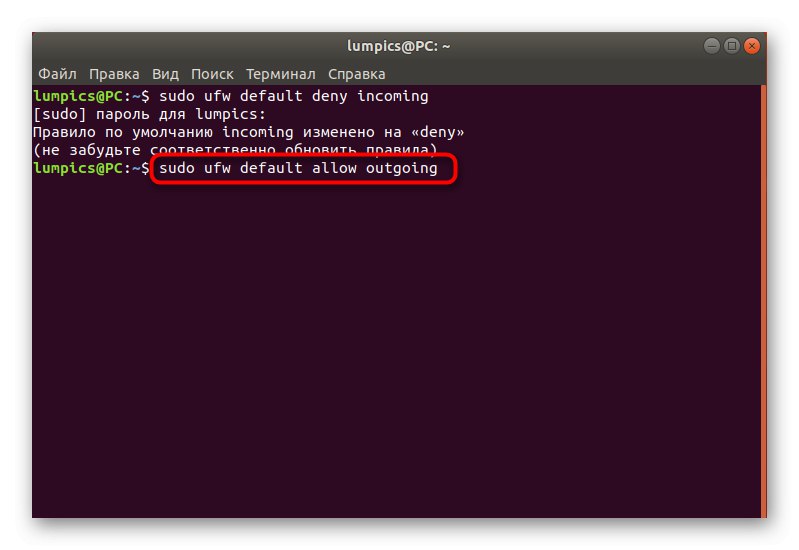

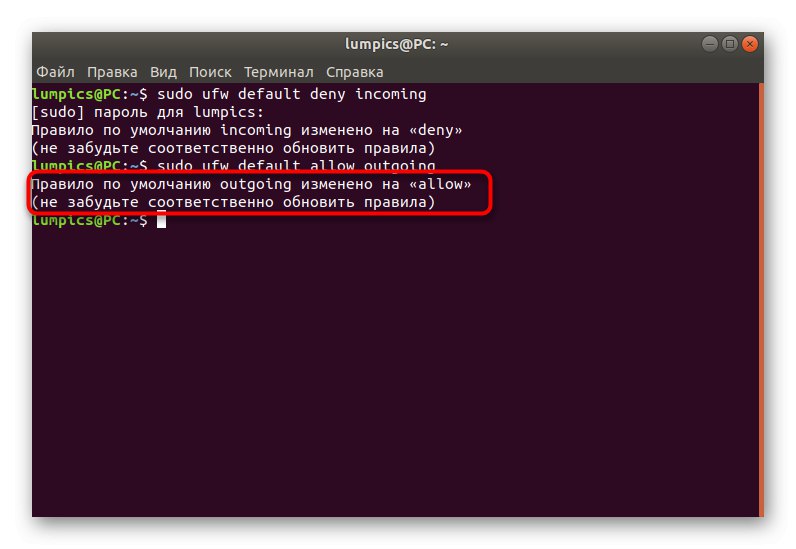

- V skladu s tem boste morali nastaviti drugi ukaz, ki bo omogočal odhodne povezave. Videti je tako:

sudo ufw privzeto dovoli odhodne. - Ponovno se prikaže sporočilo, da je pravilo uporabljeno

Zdaj vam ni treba skrbeti, da bodo neznani dohodni poskusi povezave uspeli in bo nekdo lahko dostopal do vašega omrežja. Če ne boste blokirali popolnoma vseh dohodnih poskusov povezave, preskočite zgornje pravilo in nadaljujte z ustvarjanjem lastnega, podrobno preučite naslednji korak.

4. korak: Dodajanje lastnih pravil požarnega zidu

Pravila požarnega zidu so glavna nastavljiva možnost, za katero uporabniki uporabljajo UFW. Z uporabo orodja OpenSSH kot primer bomo zdaj obravnavali primer dovoljenja za dostop in ne pozabimo tudi na blokiranje s strani vrat. Najprej se morate spomniti dodatnih sintaksnih ukazov, odgovornih za dodajanje pravil:

ufw dovoli ime_storitveufw dopusti vrataufw dovoli vrata / protokol

Po tem lahko varno začnete ustvarjati dopustna ali zanikana pravila. Oglejmo si vsako vrsto pravil po vrsti.

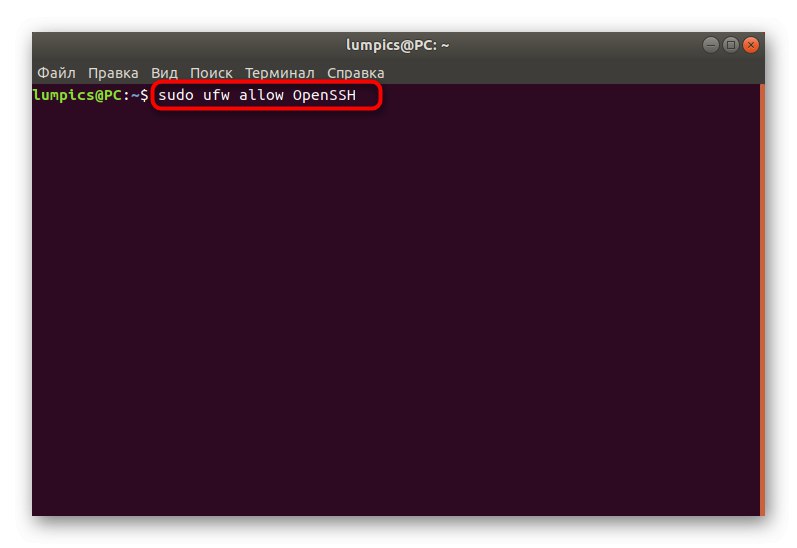

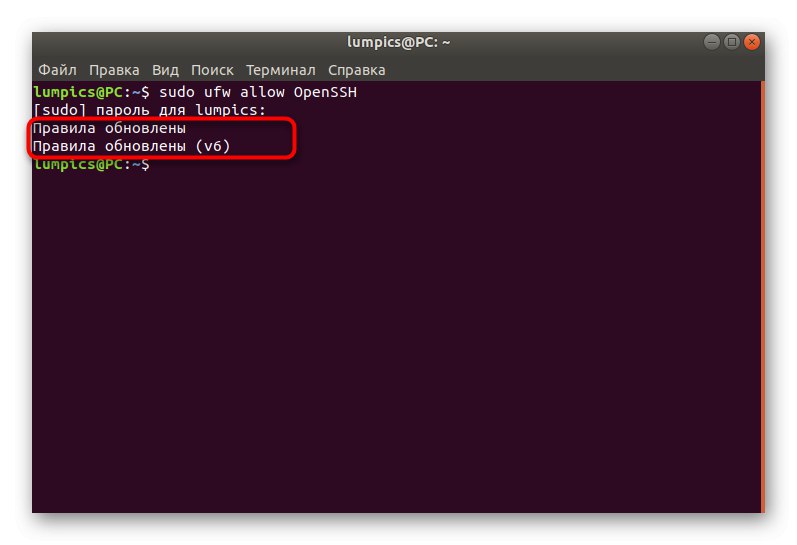

- Uporaba

sudo ufw dovoli OpenSSHodpreti dostop do pristanišč storitve. - Obveščeni boste, da so bila pravila posodobljena.

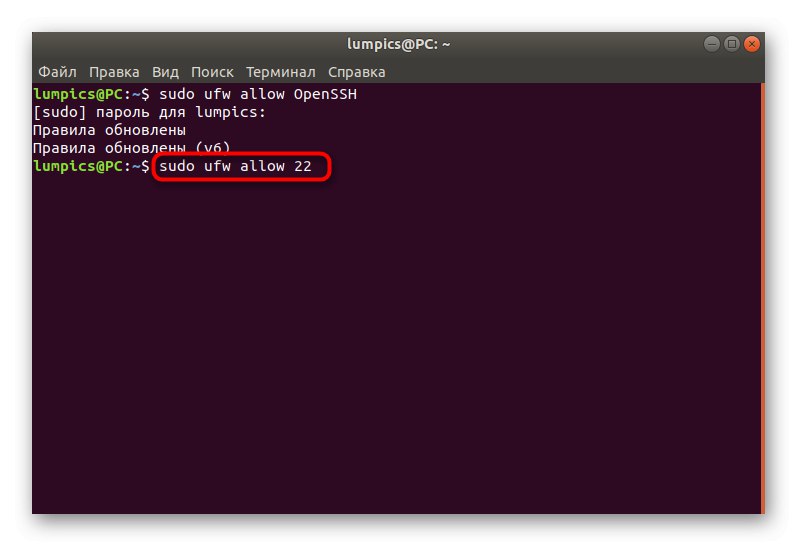

- Dostop lahko odprete tudi tako, da določite vrata, ne imena storitve, ki je videti takole:

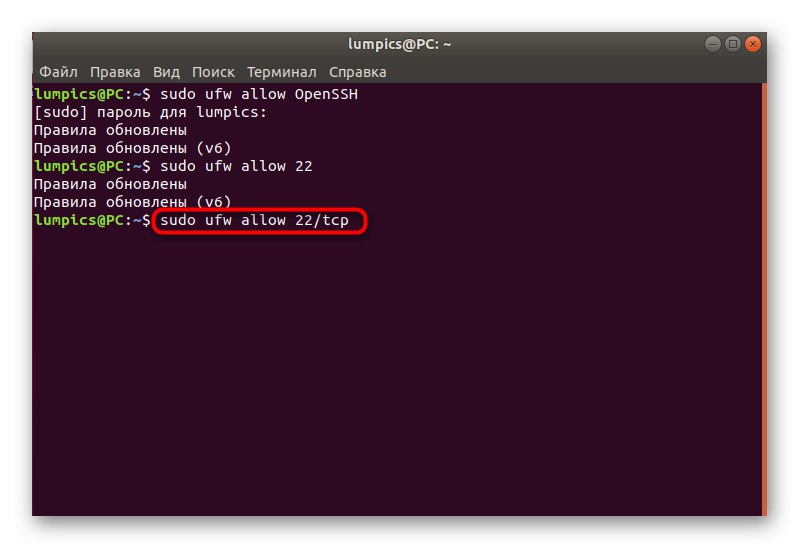

sudo ufw dopusti 22. - Enako se zgodi tudi s pristaniščem / protokolom -

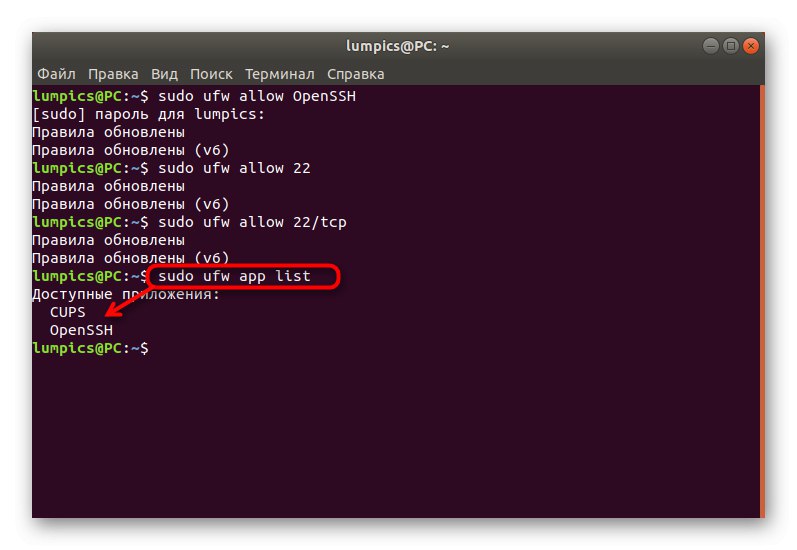

sudo ufw dovoli 22 / tcp. - Po dodajanju pravil z vnosom preverite seznam razpoložljivih aplikacij

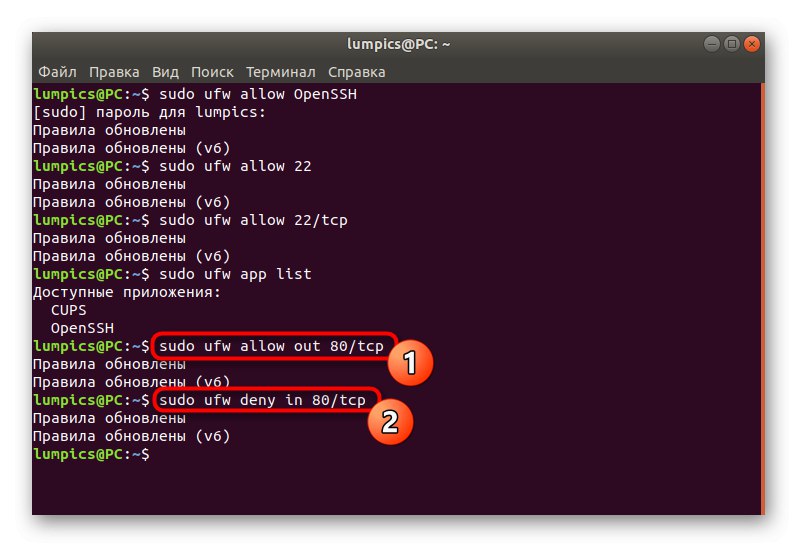

seznam aplikacij sudo ufw... Če je bilo vse uspešno uporabljeno, bo zahtevana storitev prikazana v eni od naslednjih vrstic. - Kar zadeva dovoljevanje in prepoved prenosa prometa na pristaniščih, se to stori z vnosom sintakse

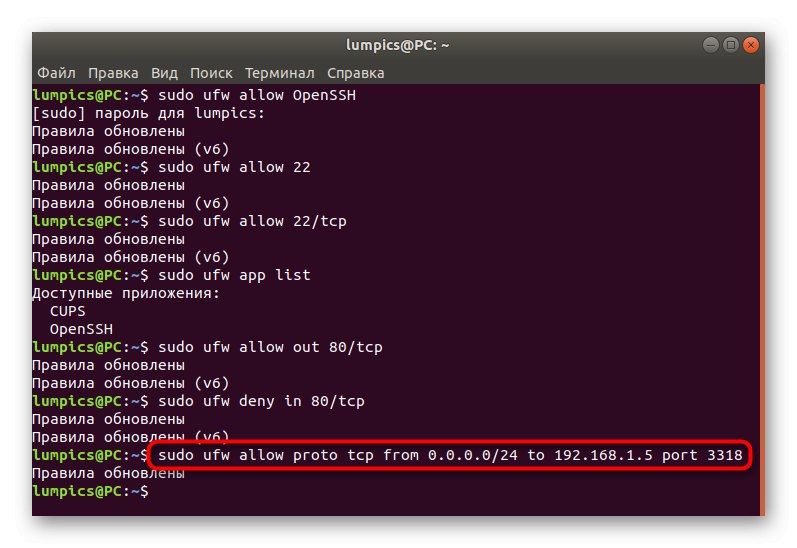

ufw dovoli smerna vrata... Na spodnjem posnetku zaslona vidite primer dovoljevanja odhodnega prometa prek vrat (sudo ufw dovoli 80 / tcp), kot tudi prepovedno politiko v isti smeri v prihodnji smeri (sudo ufw zanika v 80 / tcp). - Če vas zanima primer dodajanja pravilnika z vnosom širšega zapisa skladnje, uporabite primer

ufw dovoli proto protokol od source_ip do destination_ip port destination_port.

5. korak: določanje omejitvenih pravil

Temo o določitvi omejitvenih pravil smo premaknili v ločeno fazo, saj moramo o tem govoriti podrobneje. To pravilo omejuje število povezanih naslovov IP na ena vrata. Najbolj očitna uporaba te možnosti je zaščita pred napadi brutalne sile. Standardni pravilnik je nameščen na naslednji način:

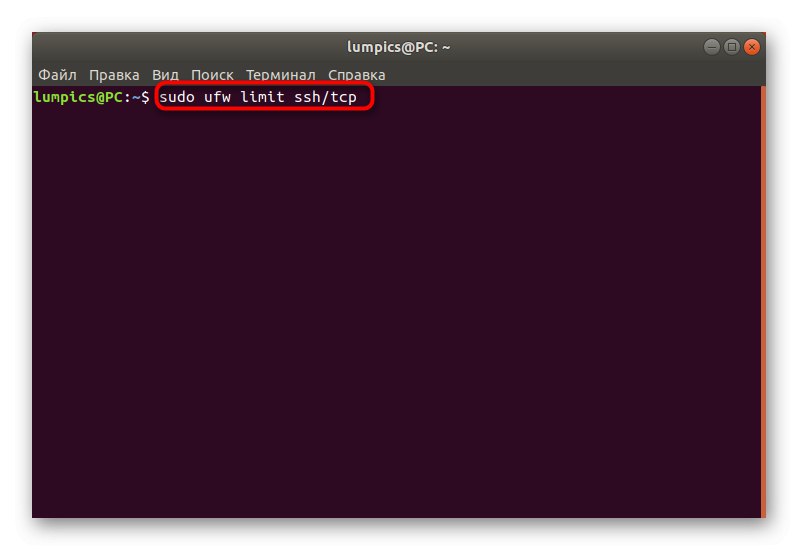

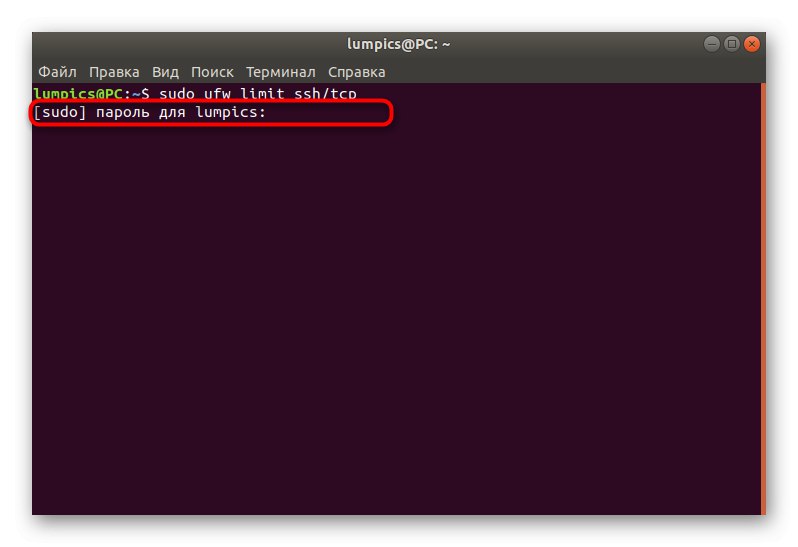

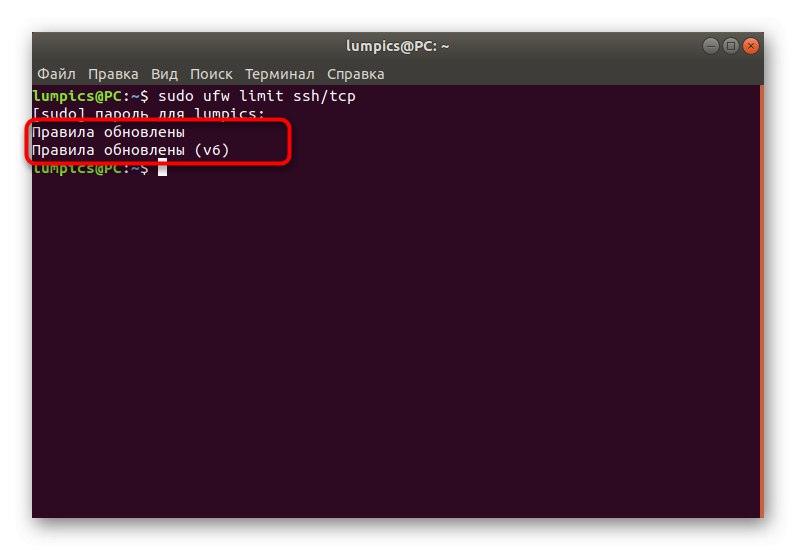

- V konzolo pišite

sudo ufw limit ssh / tcpin kliknite Enter. - Vnesite geslo za svoj račun super uporabnika.

- Prejeli boste obvestilo, da je bila posodobitev pravil uspešna.

Na enak način so politike omejevanja nastavljene tudi za druge aplikacije. Za to uporabite ime storitve, vrata ali vrata / protokol.

6. korak: Ogled stanja UFW

Včasih mora uporabnik videti trenutno stanje požarnega zidu, ne samo z vidika aktivnosti, temveč tudi vzpostavljenih pravil. Za to obstaja ločen ukaz, o katerem smo že govorili, zdaj pa ga bomo podrobneje obravnavali.

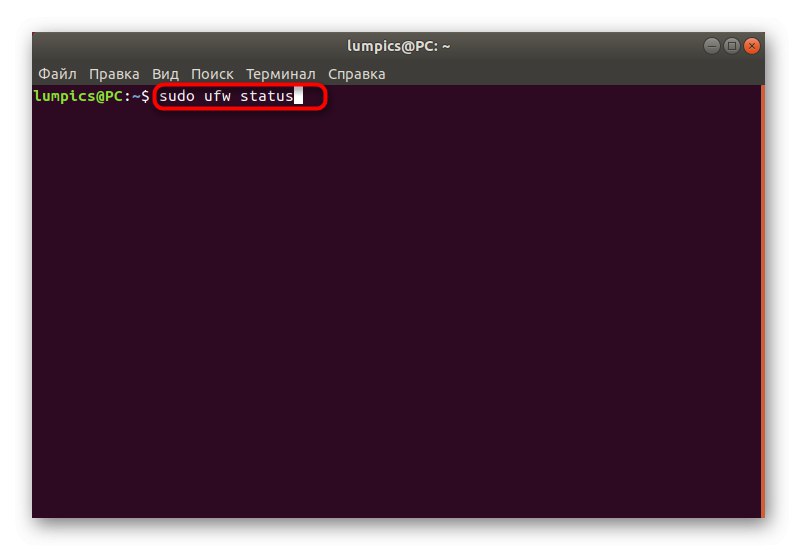

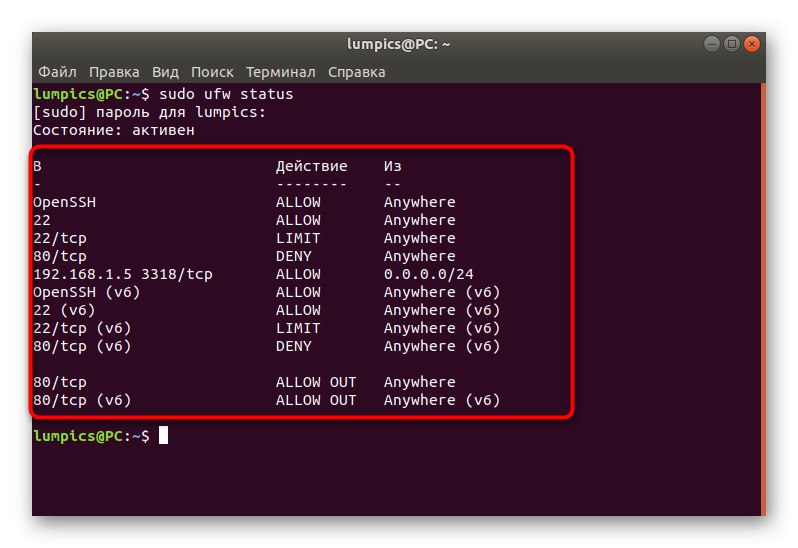

- Registrirajte se

status sudo ufwda dobite standardne informacije. - Vsi nameščeni pravilniki po naslovih, protokolih in imenih storitev bodo prikazani v novih vrsticah. Dejanja in navodila so prikazana na desni.

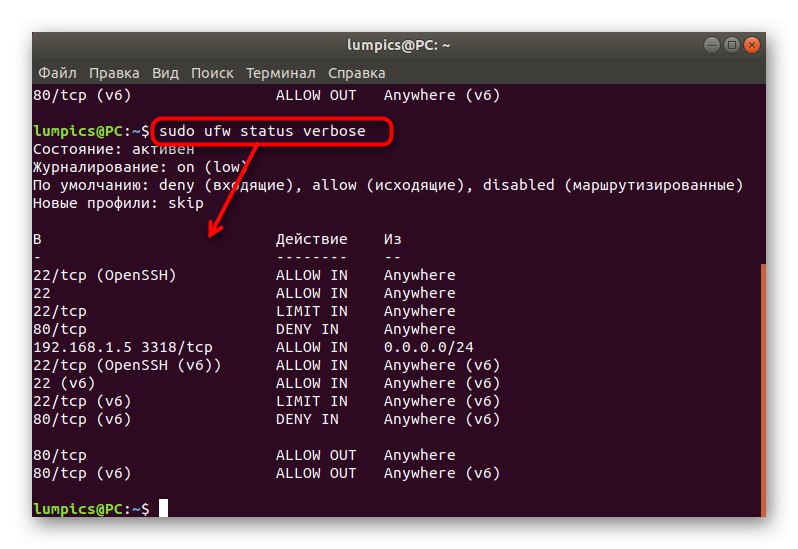

- Podrobnejše informacije se prikažejo ob uporabi dodatnega argumenta in ukaz postane

sudo ufw status podroben. - Prikaže se seznam vseh pravil v obliki, ki je za uporabnike začetnike nerazumljiva

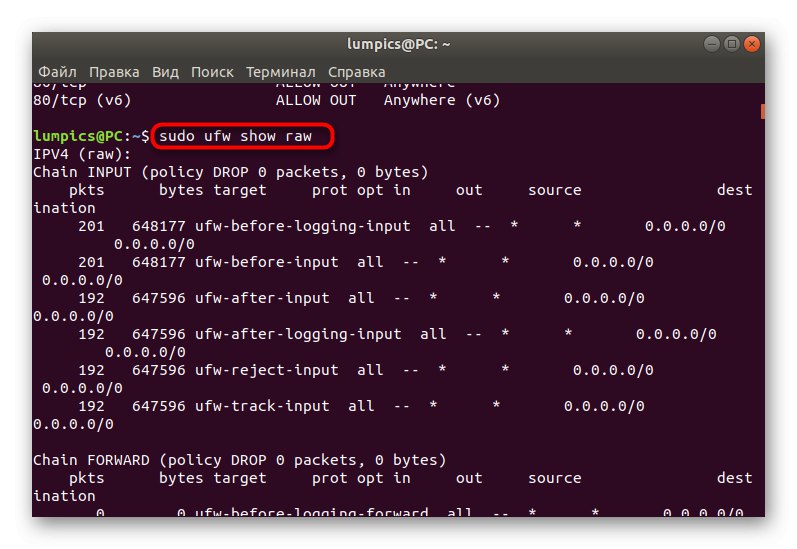

sudo ufw show surov.

Obstajajo tudi druge možnosti, ki prikazujejo določene informacije o obstoječih pravilih in stanju požarnega zidu. Oglejmo si jih na hitro:

-

surov- prikaže vsa aktivna pravila v obliki predstavitve iptables. -

vgrajeni- vključuje samo pravila, dodana kot privzeta. -

pred-pravili- Prikaže pravilnike, ki se izvedejo pred sprejemom paketa iz zunanjega vira. -

uporabniška pravila- prikaže pravilnike, ki jih je dodal uporabnik. -

naknadna pravila- enako kot prej-pravila, vendar vključuje samo tista pravila, ki se aktivirajo po sprejemu paketov. -

pravila sečnje- prikazuje informacije o dogodkih, ki so zapisani v dnevnik. -

poslušanje- uporablja se za ogled aktivnih (poslušalnih) vrat. -

dodano- se uporablja pri ogledu novo dodanih pravil.

V času, ki ga potrebujete, lahko s katero koli od teh možnosti pridobite želene informacije in jih uporabite za svoje namene.

7. korak: Brisanje obstoječih pravil

Nekateri uporabniki po prejemu potrebnih informacij o obstoječih pravilih želijo nekatere izbrisati, da bi vzpostavili povezavo ali nastavili nove pravilnike. Upoštevani požarni zid vam omogoča, da to storite kadar koli, kar je na voljo, in sicer na naslednji način:

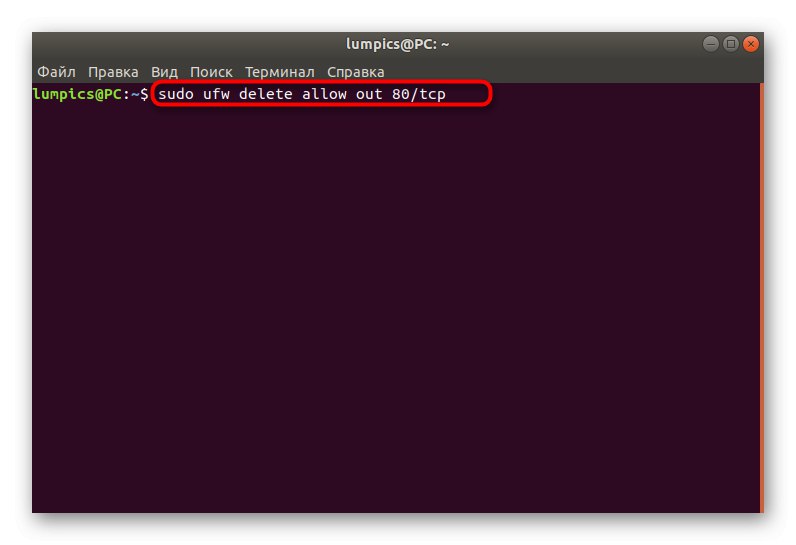

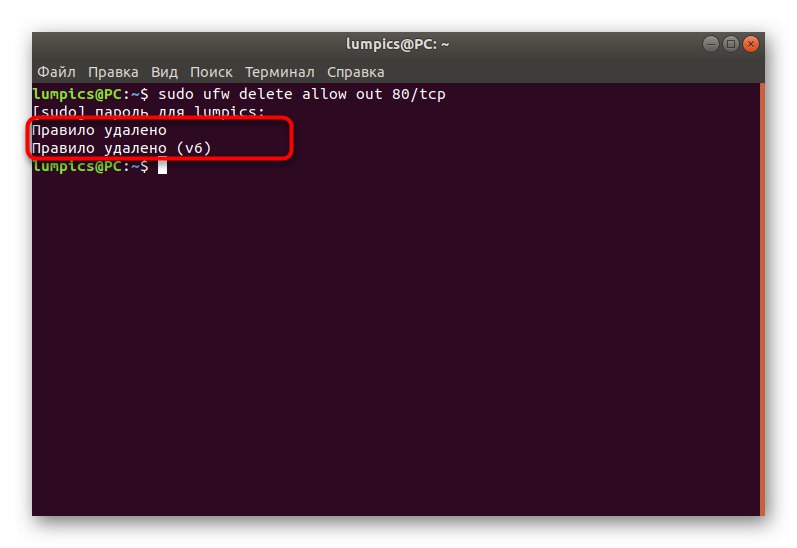

- Vstavi ukaz

sudo ufw delete dopusti 80 / tcp... Samodejno bo odstranil pravilo, ki dovoljuje odhodne povezave na vratih / protokolu 80 / tcp. - Prejeli boste obvestilo, da je bil pravilnik uspešno odstranjen za IPv4 in IPv6.

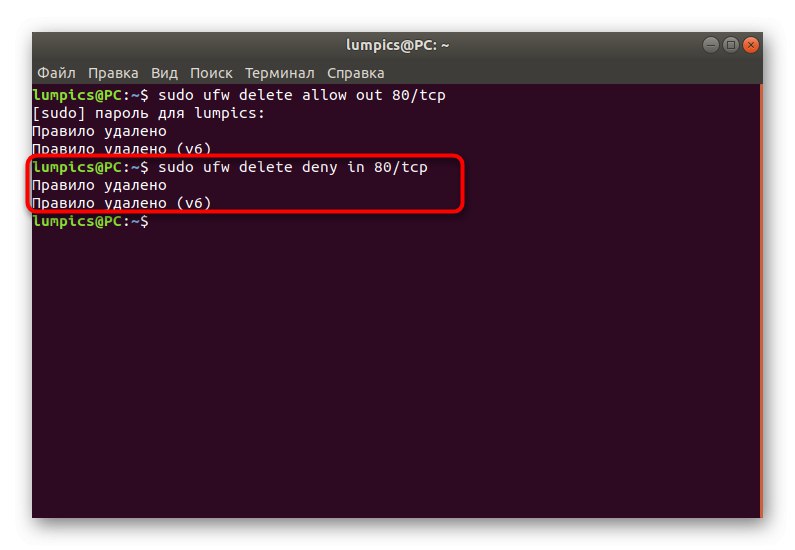

- Enako velja za blokiranje povezav, na primer

sudo ufw izbriši zavrni v 80 / tcp.

Z možnostmi stanja pogleda kopirajte zahtevana pravila in jih izbrišite, kot je prikazano v primeru.

8. korak: omogočite beleženje

Zadnji korak današnjega članka vključuje aktiviranje možnosti, ki občasno samodejno shrani informacije o vedenju UFW v ločeno datoteko. Ni nujno za vse uporabnike, vendar se uporablja na naslednji način:

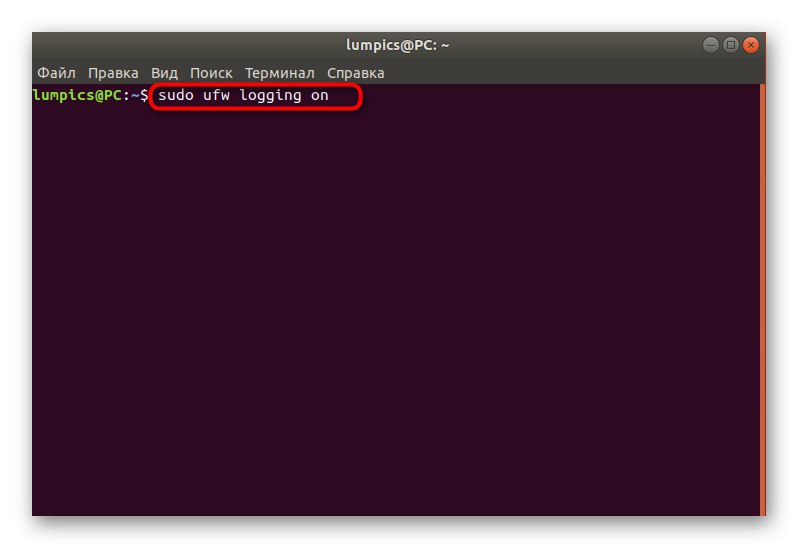

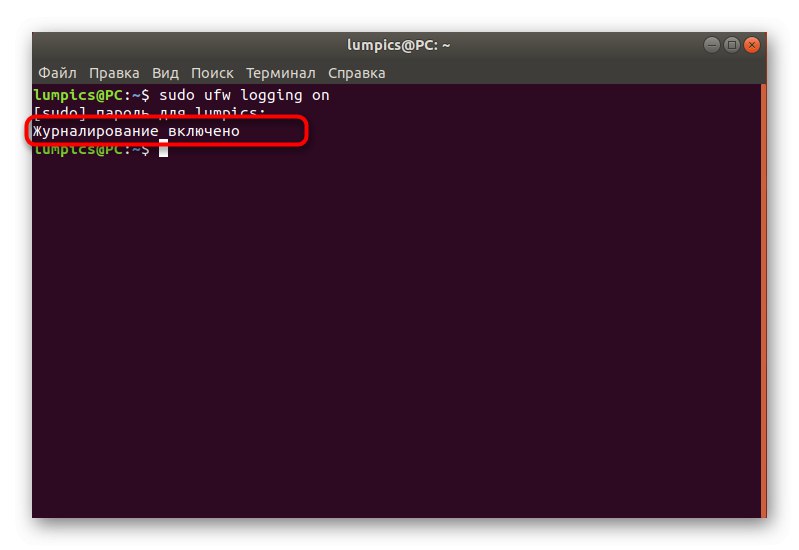

- Napiši

sudo ufw prijavain pritisnite Enter. - Počakajte, da se obvestilo shrani.

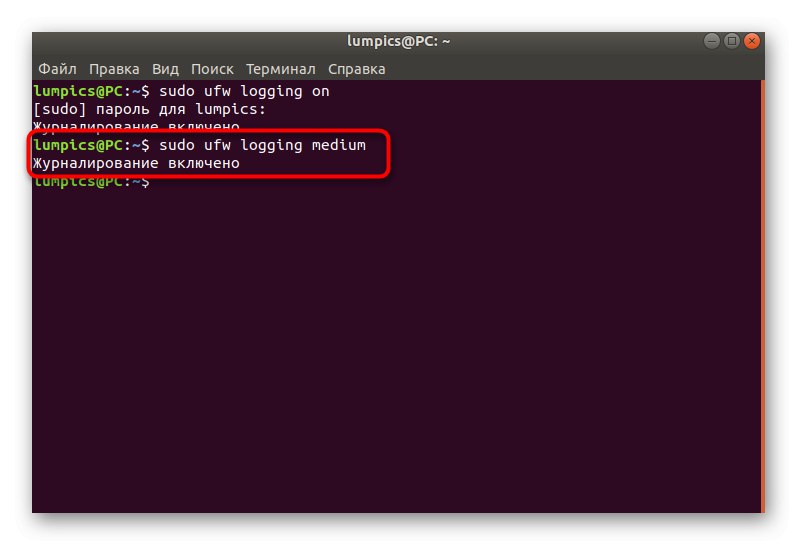

- Na primer lahko uporabite tudi drugo možnost

sudo ufw dnevniški medij... Še vedno obstaja nizko (shranjuje samo informacije o blokiranih paketih) in visoko (shrani vse informacije). Srednja možnost beleži blokirane in dovoljene pakete.

Zgoraj ste izvedeli vseh osem korakov, ki se uporabljajo za konfiguriranje požarnega zidu UFW v operacijskem sistemu Ubuntu. Kot lahko vidite, gre za zelo preprost požarni zid, ki bo zaradi enostavnega obvladovanja skladnje ustrezal celo uporabnikom začetnikom. UFW lahko še vedno imenujemo dobra zamenjava za standardne iptable, če z njim niste zadovoljni.